Burp Suite验证码识别爆破插件

NEW_xp_CAPTCHA说明

- NEW_xp_CAPTCHA为xp_CAPTCHA 的(白嫖版)验证码识别,同时支持验证码返回包为json格式

- 项目地址 smxiazi/NEW_xp_CAPTCHA: xp_CAPTCHA(瞎跑 白嫖版) burp 验证码 识别 burp插件 (github.com)

安装

如果你和我一样为M1用户,在安装muggle-ocr之前,需要先按照我之前编写的《Apple MacBook M1 Anaconda安装 Tensorflow》,预先安装Tensorflow等必要环境,否则直接安装后运行大概率会报错 *** “illegal hardware instruction”***

- 需要python3 小于3.7的版本(3.6.6版本请测没问题)

- 顺便一提即使是M1也可以将ts安装包打到3.6.6

1 | |

- 测试

1 | |

配置

运行server文件

1 | |

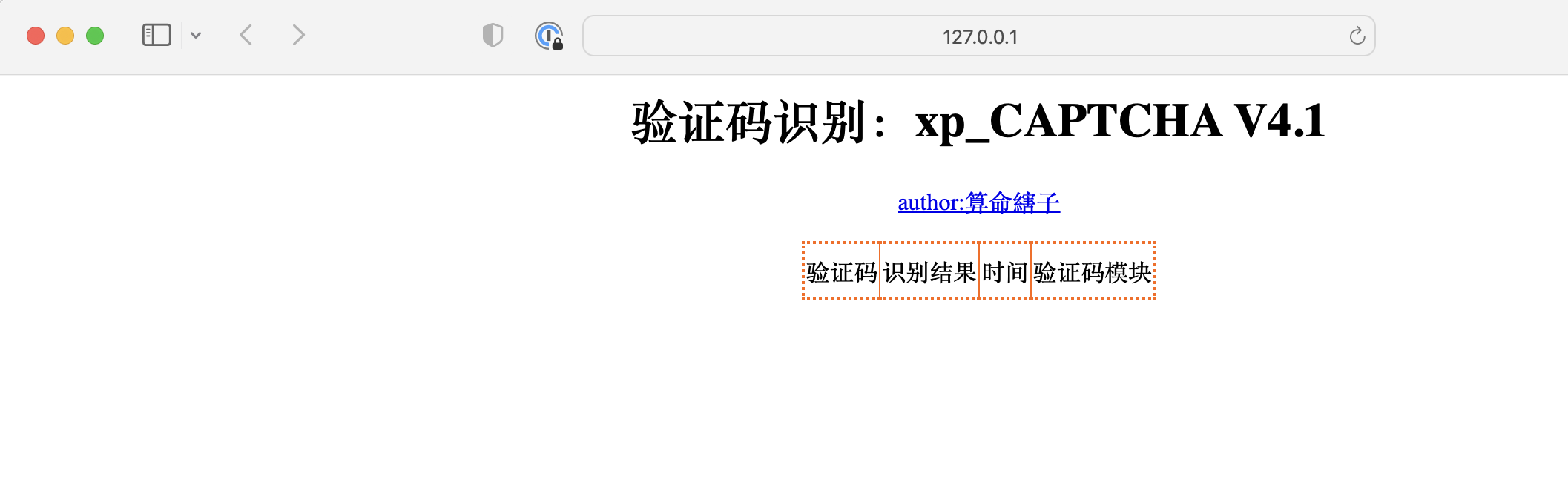

- 访问地址进行测试

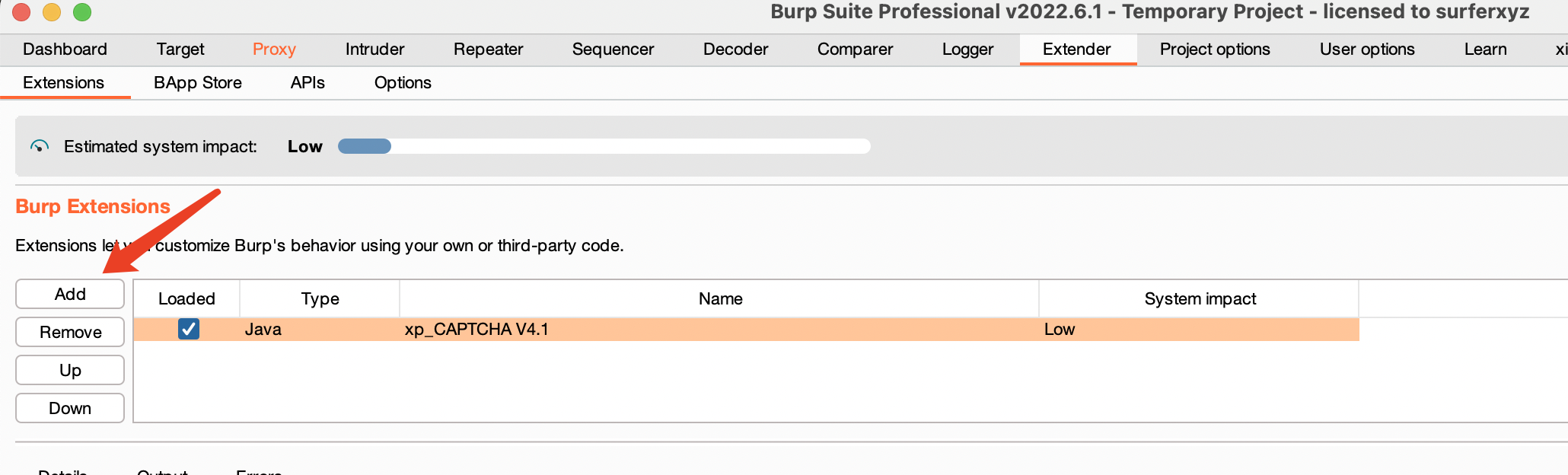

Burp Suite配置

- 这里直接添加下载下来的jar包即可

使用

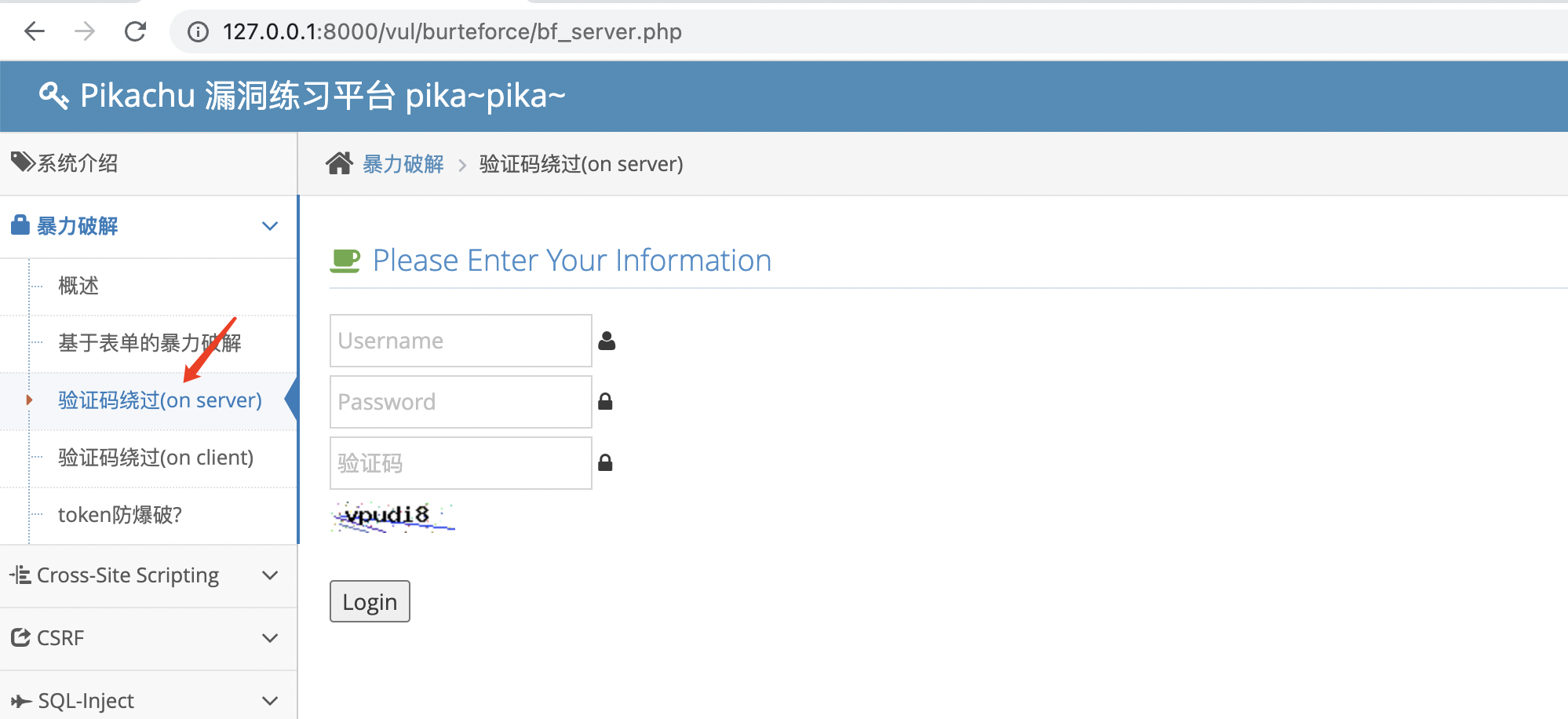

靶场

- 这里使用pikachu 的爆破模块进行测试

1 | |

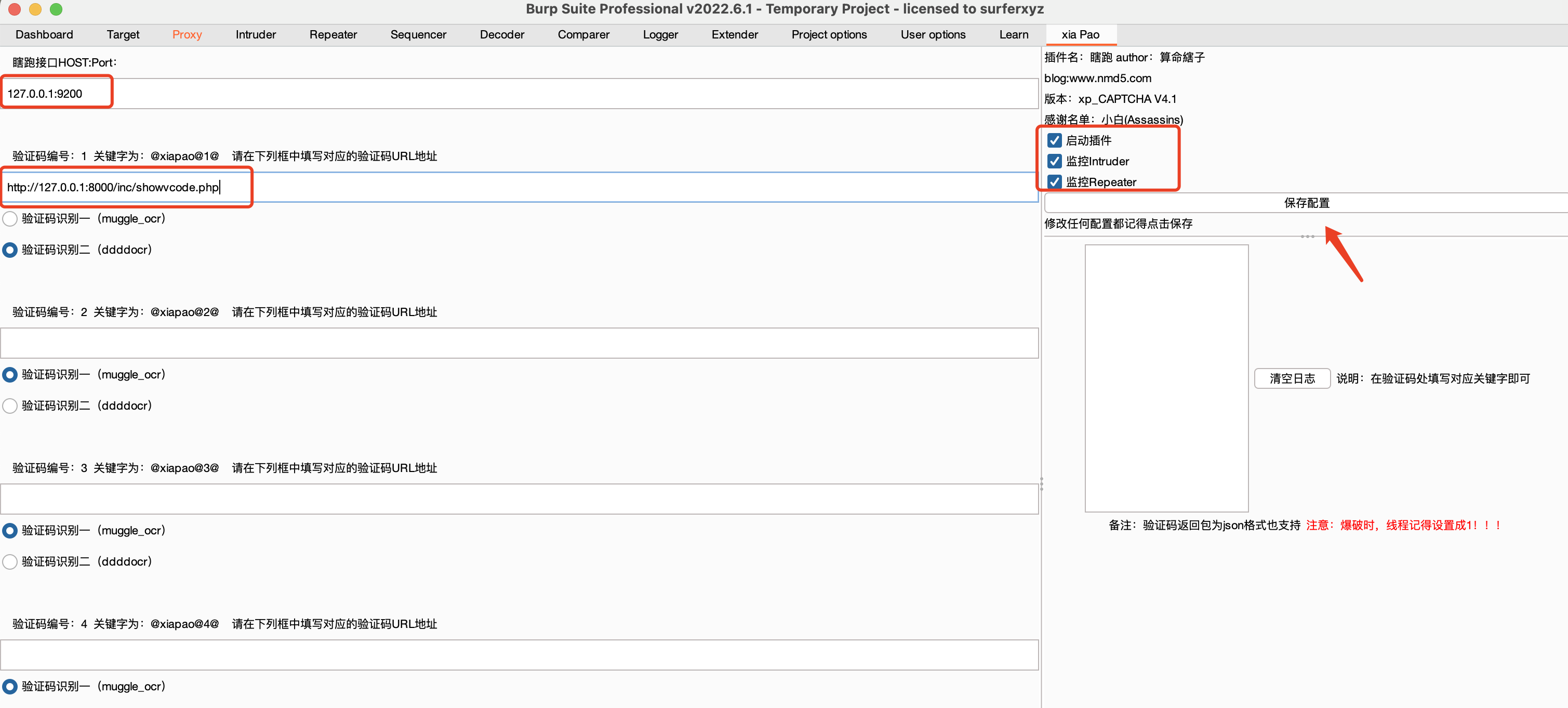

识别模块的使用

- 找到爆破模块

- 对爆破模块进行配置

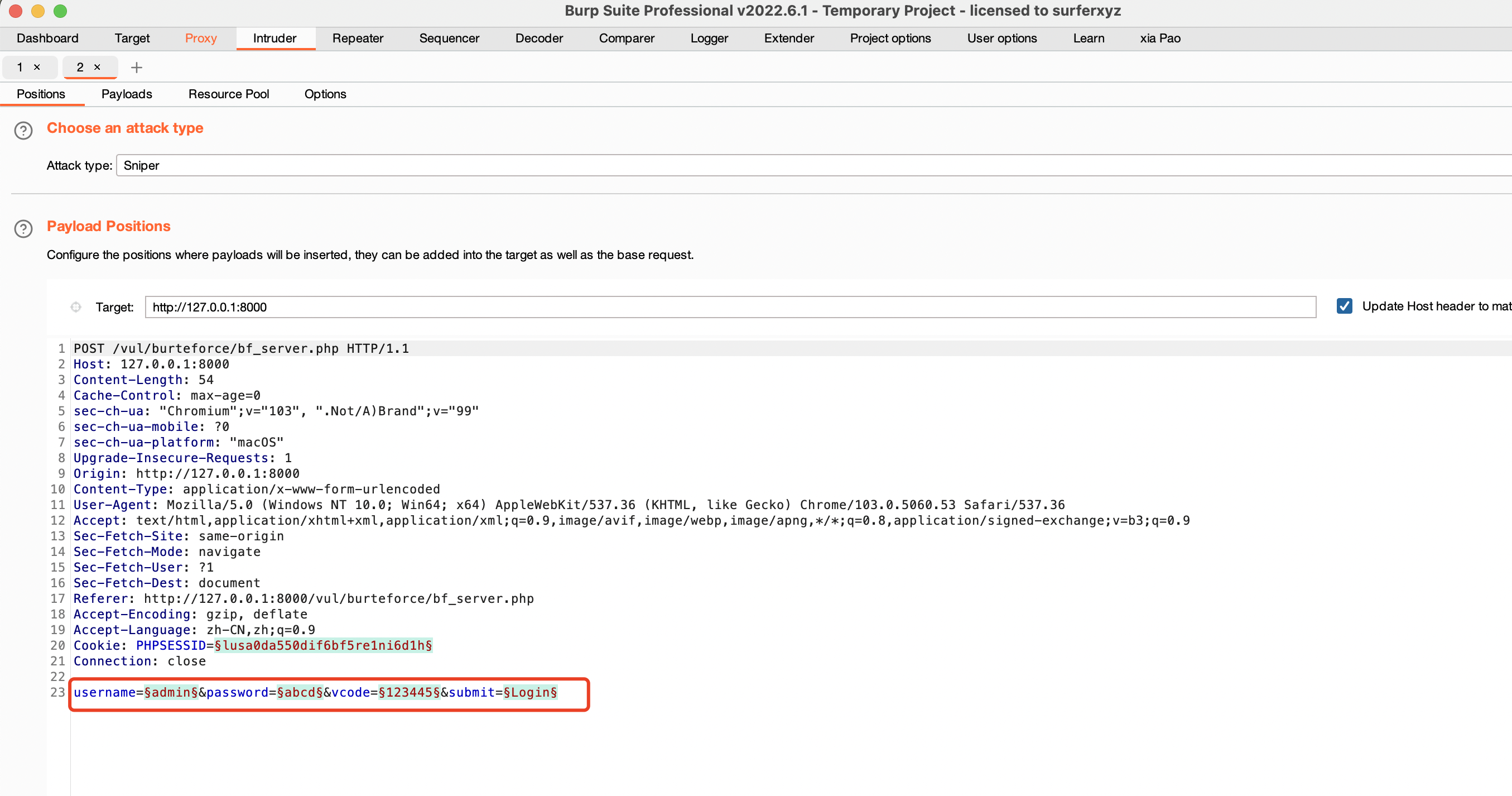

- 随便将抓取到的数据表发送到intruder模块

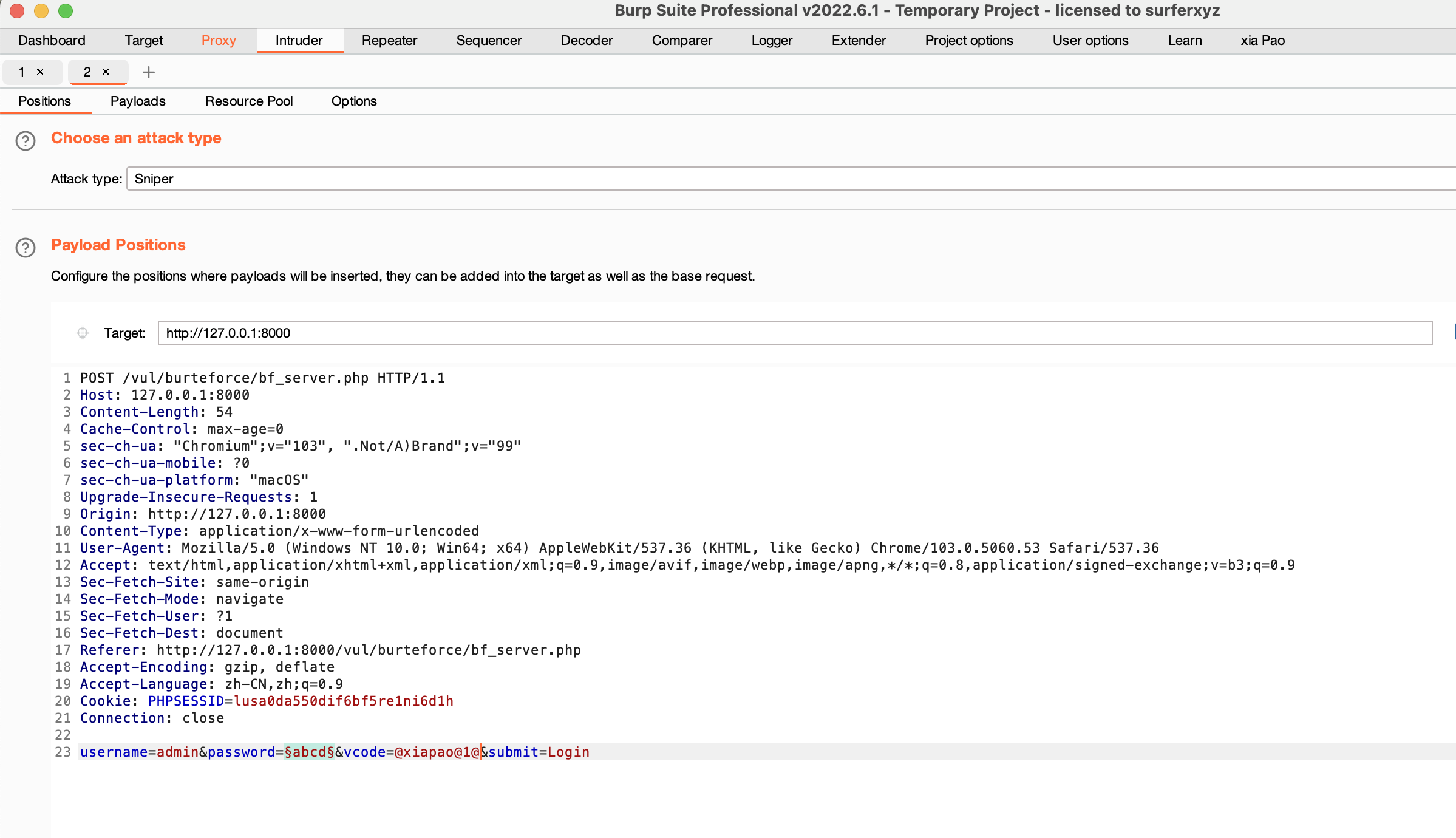

- 添加需要爆破的地方,并将vcode字段修改为@xiapao@1@

- 载入密码字典

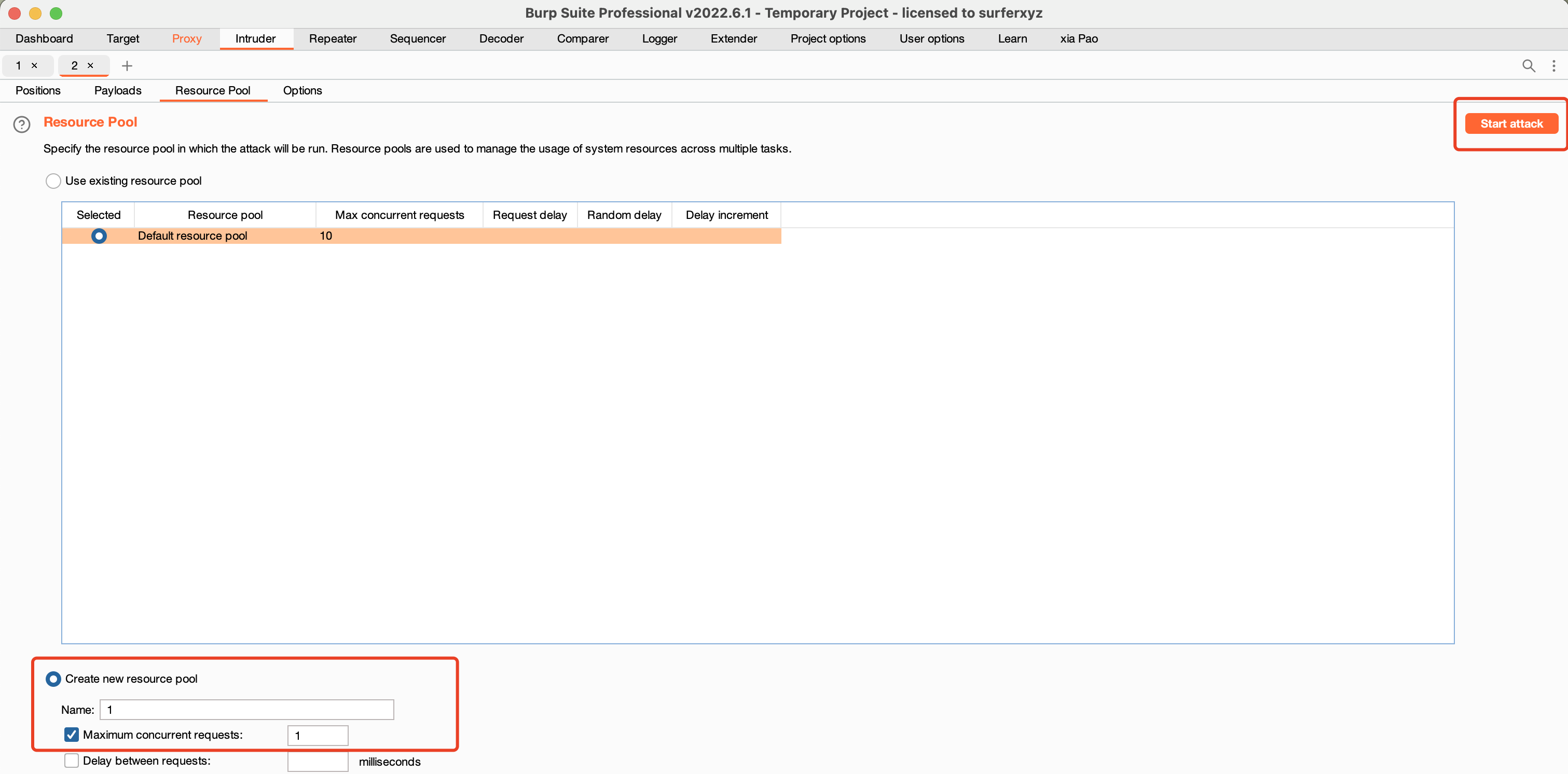

- 将线程设置为1,并开始爆破

- 爆破成功

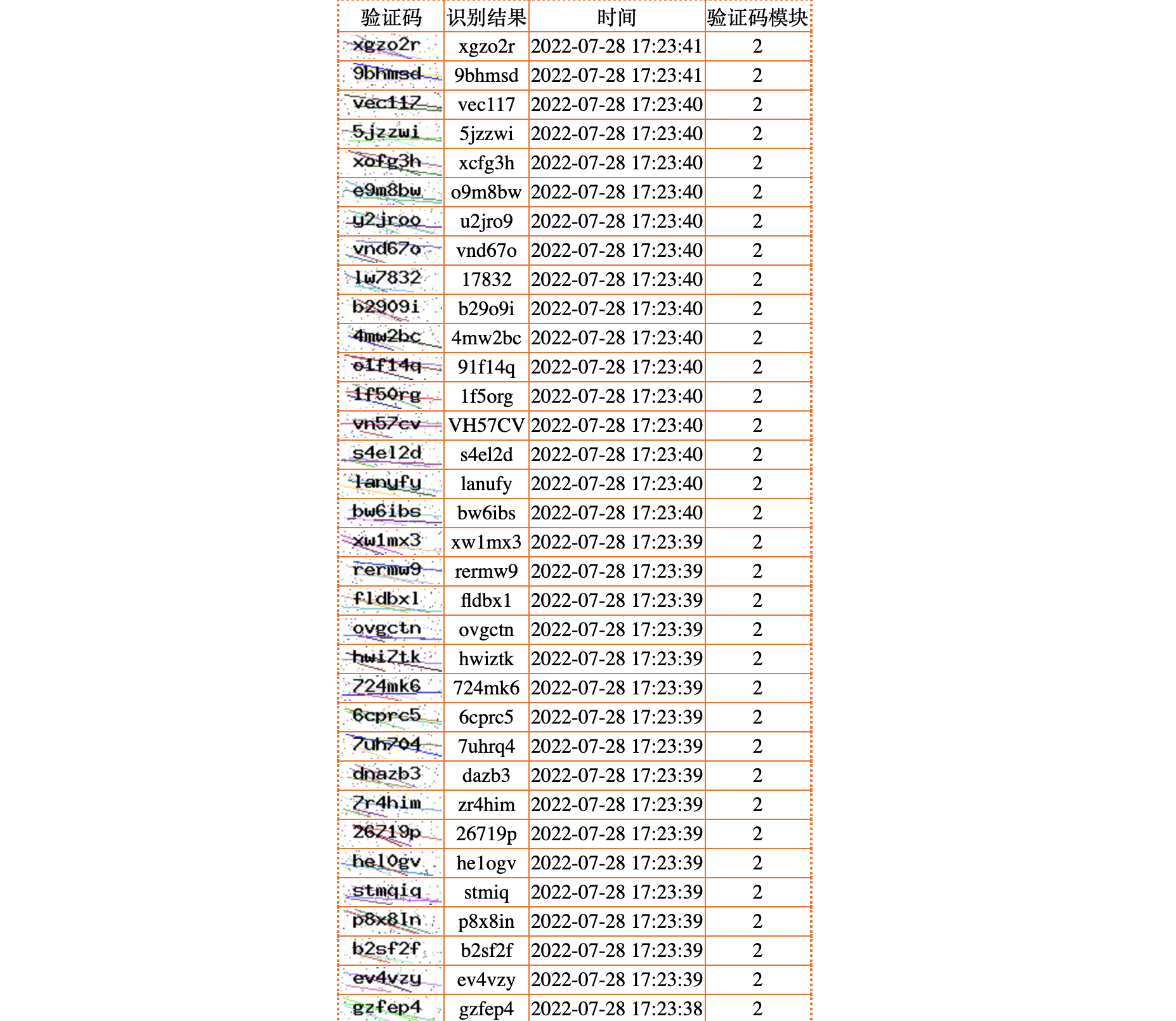

- 查看识别效率

Burp Suite验证码识别爆破插件

https://www.gasmaze.com/posts/ba3d474.html